سرفصل های مهم

دیوار آتش وب (WAF)

یکی از انواع حملات پیشرفته امروزی حمله به لایه 7 شبکه یا Web Application layer است. در این حملات مهاجم قصد دارد تا با درخواست ها را دستکاری کرده، به داده های حساس سایت و کاربران دست یافته، اهداف مخرب خود را پیش برده و یا با ارسال درخواست های جعلیِ مشغول کننده زیرساخت، سرویس دهی به کاربران عادی را مختل کند.

چند نمونه از این حملات عبارتند از:

- SQL injection: این یک کد تخریب گر است که در یک فیلد ورودی وب تزریق می شود. این عمل به مهاجمین این اجازه را می دهد تا اپلیکیشن و همچنین سیستم های متصل به آن را از کار بیاندازد.

- Cross-site Scripting: مهاجم در این حمله اسکرپت های سمت کلاینت را در صفحات وبی که سایر کاربران مشاهده می کنند، تزریق می کند.

- Web scraping: این روش برای دریافت و خروجی گرفتن از داده های یک وب سایت استفاده می شود.

- Unvalidated Input: درخواست های http توسط مهاجم دستکاری شده و از مکانیزم های امنیتی یک سایت عبور می کنند.

- Cookie Poisoning: زمانی که یک کوکی برای دریافت اطلاعات غیرمجازی در مورد کاربر به منظور رسیدن به اهداف مخرب ویرایش می شود، یک حمله Cookie poisoning رخ می دهد؛ مثل سرقت اطلاعات هویتی.

- حملات DoS در لایه هفتم: حملات سیل گونه ی http که از درخواست های سالم و معتبر در قالب داده های url معمولی استفاده می کند.

راهکار جلوگیری از حملات

جهت جلوگیری از حملات لایه وب اپلیکیشن و حفاظت از زیرساخت و اطلاعات سایت و کاربران خود، می توانید با فعالسازی WAF میزبان کلود، درخواست های کاربران عادی را به درستی شناسایی و حملات را در لحظه دفع کنید.

برای اینکار وارد بخش CDN ابری و سپس "دیوار آتش وب" شوید.

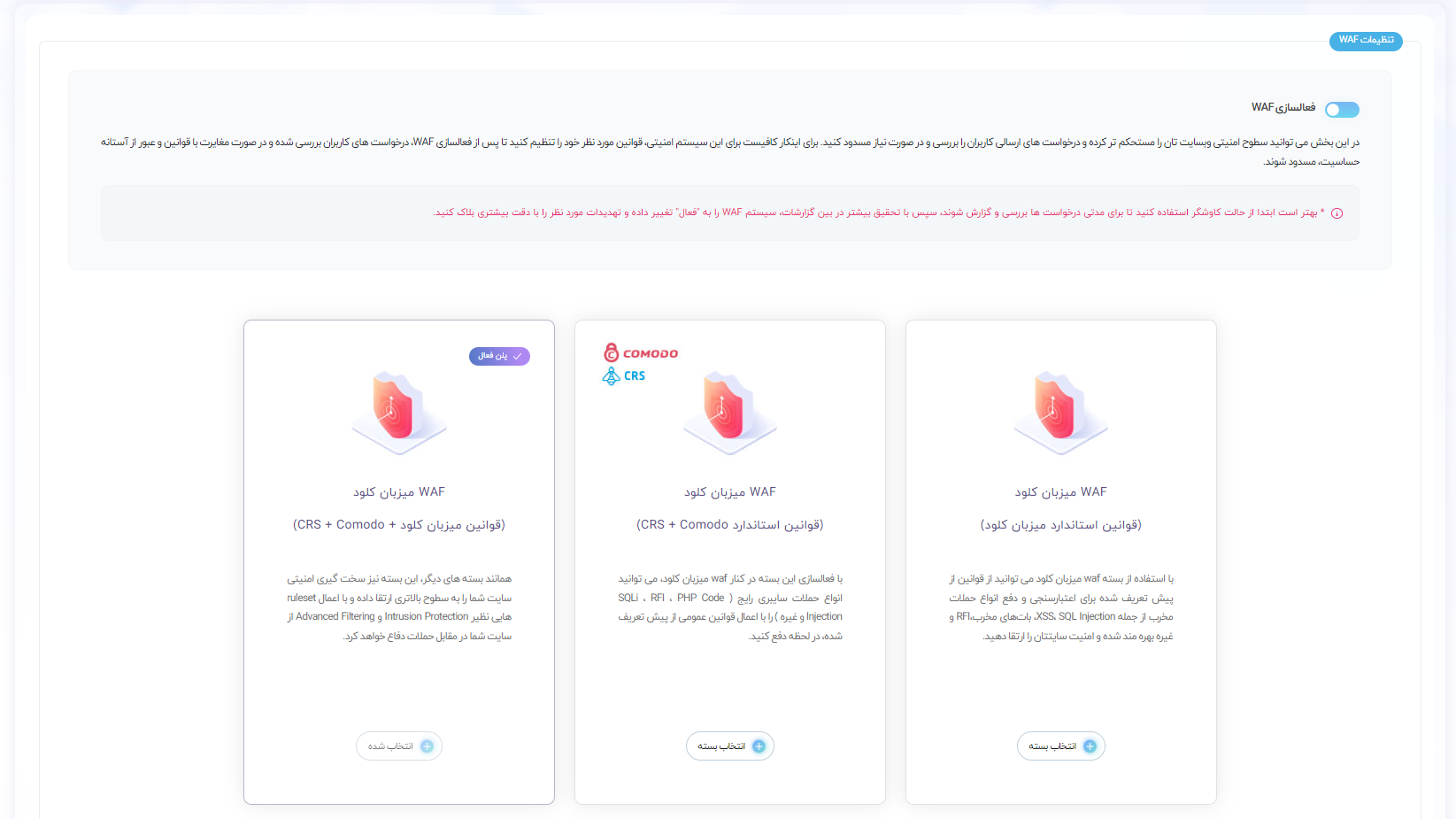

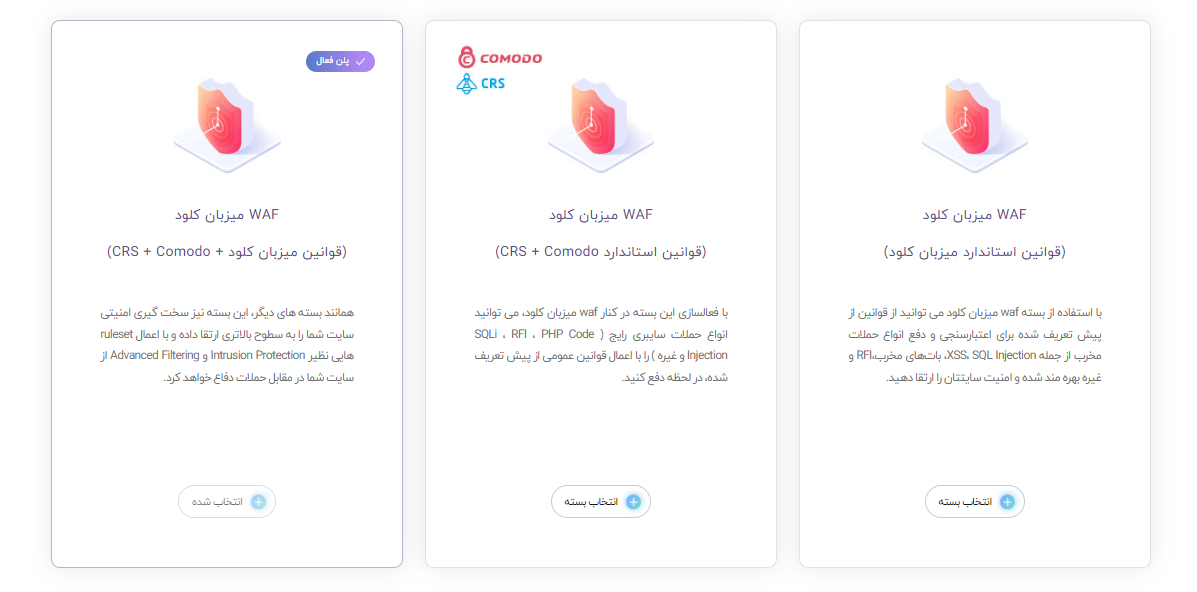

شاید برای تعریف قوانین پیچیده وف به قوانین آماده نیاز داشته باشید؛ در این صفحه با سه بسته WAF مواجه خواهید شد:

- مورد اول (لایه 1): به کمک بسته قوانین WAF میزبان کلود، می توانید از قوانین از پیش تعریف شده و استاندارد WAF برای محافظت از سایت خود استفاده کنید. در این صورت نیازی به تنظیم دستی rule های استاندارد نخواهید داشت.

به کمک این قوانین می توانید حملاتی نظیر XSS, SQL Injection, Bots, RFI و … را با اعتبارسنجی پیشرفته دفع کنید. - مورد دوم (لایه 2): در این گزینه قوانین Comodo و CRS که یک سری Rule set از پیش تعریف شده رایج هستند، برای شما فعال خواهد شد. این قوانین به شما این امکان را می دهند تا حملاتی نظیر SQL Injection, Code Injection, RFI و غیره در لایه وب اپلیکیشن را دفع کنید.

- مورد سوم (لایه 1+2): این گزینه قوی ترین لایه WAF بوده و ترکیبی از قوانین استاندارد وف میزبان کلود، قوانین Comodo و CRS می باشد. در صورت فعالسازی این گزینه با بالاترین سخت گیری امنیتی و Rule set های پیشرفته نظیر Intrusion Protection, Advanced filtering و غیره هر گونه حمله به لایه 7 را مسدود کنید.

جهت اتصال به هر کدام از بسته ها کافیست روی آن گزینه کلیک کنید.

قوانین WAF

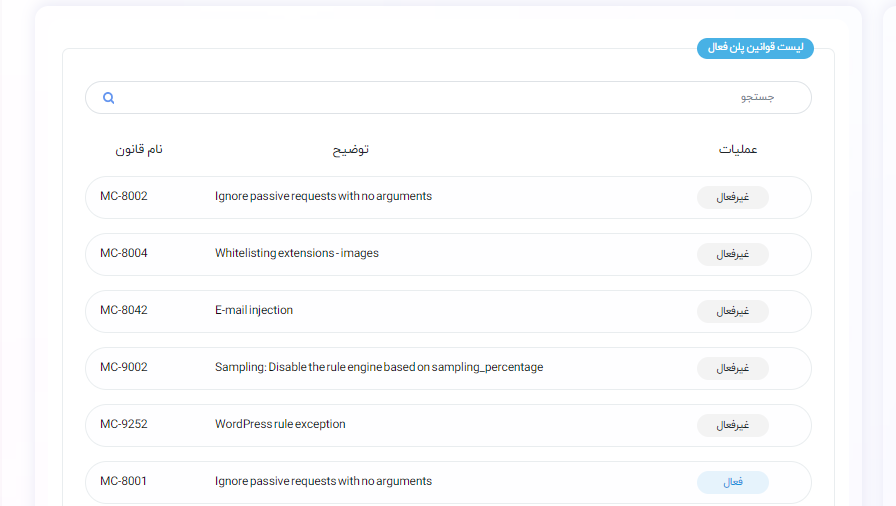

پس از انتخاب سیاست امنیتی (بسته های WAF) اسکرول کرده و در بخش لیست قوانین پلن فعال، تمام قوانین از پیش تعریف شده را مشاهده کنید. در صورت نیاز می توانید هر کدام از این Rule ها را غیر فعال کنید. برای اینکار کافیست در ستون عملیات، روی دکمه فعال کلیک کنید تا غیر فعال شود.

مقابل هر قانون، توضیحاتی نیز ارائه شده که می توانید عملکرد آن قانون را مشاهده کنید.

Whitelist کردن آی پی/آدرس از قوانین WAF

در سمت مقابل می توانید قانون خاص مورد نظر خود را اضافه کنید. برای مثال ممکن است بخواهید یک IP مشخص را وارد و آن را به لیست مجاز اضافه کنید. در این صورت قوانین WAF برای آن IP اعمال نخواهند شد.

به همین ترتیب می توانید درخواست های ارسالی به سمت یک آدرس از سایت تان را مجاز کنید تا با قوانین WAF مسدود نشوند.

گزینه دیگر برای معاف کردن از لیست قوانین WAF، مرجع یا Referrer است که در واقع آدرسی است که ترافیک را به سایت شما هدایت می کند.

منظور از لایه در هر کدام از این گزینه ها، این است که می خواهید آن IP، مرجع یا آدرس از کدام لایه ی قوانین WAF معاف (Whitelist) شود؟ پس اگر یک آی پی را از لایه 1 وایت لیست کنید، قوانین استاندارد WAF میزبان کلود برای آن IP اعمال نخواهند شد.

در صورت نیاز می توانید هر کدام از این قوانین اضافه شده را به سادگی حذف کنید.

نمونه ای از قوانین از پیش تعریف شده:

| توضیحات | نام قانون |

|---|---|

| قانونی جهت جلوگیری از تزریق ایمیل | MC-8042 |

| قانونی جهت جلوگیری از تزریق MySQL و Oracle SQL رایج | MC-8084 |

| قانونی جهت جلوگیری از حملات XSS | MC-9112 |

| قانونی جهت جلوگیری از تزریق کامنت MySQL | MC-8087 |

| قانونی جهت جلوگیری از حمله احتمالی RFI | MC-9078 |

| قانونی جهت جلوگیری از حمله brute force احتمالی | MC-8213 |

پس از فعالسازی قوانین وف می توانید به صورت دوره ای، تعداد حملات WAF دفع شده را همراه با جزئیات در بخش گزارشات، تحلیل WAF مشاهده کنید.

راهنمای استفاده از محصولات

شبکه توزیع محتوا CDN

سرور ابری (Cloud Server)